Les 10 meilleurs outils d'analyse de la composition logicielle (SCA Outils) pour 2026

Les logiciels modernes dépendent fortement des bibliothèques open source. Des études récentes montrent que plus de 77 % du code des applications en production provient aujourd'hui de composants open source. Si cela accélère le développement, cela crée également des risques importants en matière de sécurité et de conformité : une simple bibliothèque obsolète, un package malveillant ou une dépendance transitive négligée peuvent compromettre une application entière. Ce guide passe en revue les 10 meilleurs outils d'analyse de la composition logicielle pour 2026, en détaillant leurs fonctionnalités, leurs points forts, leurs faiblesses et en expliquant comment choisir celui qui convient le mieux à votre équipe.

Que sont les outils d'analyse de la composition logicielle ?

Analyse de la composition logicielle (SCACes outils sont des solutions de sécurité qui identifient, surveillent et gèrent les bibliothèques open source utilisées dans les projets logiciels. Ils détectent les vulnérabilités de sécurité, assurent le respect des licences et contribuent à prévenir les risques liés à la chaîne d'approvisionnement tout au long du cycle de développement.

Contrairement aux anciens scanners qui ne listent que les CVE connues associées à un manifeste de dépendances, les scanners modernes SCA Ces outils analysent l'utilisation concrète des bibliothèques open source au sein de votre code. Ils peuvent déterminer si une fonction vulnérable est accessible à l'exécution, si un correctif risque de compromettre votre compilation ou si un paquet open source contient des logiciels malveillants dissimulés. Il en résulte une vision plus précise des risques réels, plutôt qu'une liste confuse de vulnérabilités théoriques.

Top 10 des outils d'analyse de composition logicielle

Avant d'entrer dans le détail de chaque plateforme, le tableau ci-dessous résume le fonctionnement principal outils d'analyse de la composition logicielle (SCA outils) comparer en termes de fonctionnalités clés telles que l'évaluation de l'exploitabilité, la gestion des licences, la détection des logiciels malveillants et l'adéquation globale aux flux de travail DevSecOps.

Tableau comparatif : SCA Outils

| Outil | Secteur d'intérêt | Notation d'exploitabilité | Gestion des licences | Détection de logiciels malveillants | Idéal pour |

|---|---|---|---|---|---|

| Xygéni | Protection complète de la chaîne d'approvisionnement logicielle | ✅ EPSS et accessibilité | ✅ Avancé | ✅ Oui, basé sur le comportement en temps réel | Équipes ayant besoin de renforts SCA, la défense contre les logiciels malveillants et CI/CD l'intégration |

| Snyk | Analyse des vulnérabilités axée sur les développeurs | ⚠️ Limité | ✅Basique | ❌ Aucun | Les développeurs recherchant une intégration rapide avec les IDE et CI/CD |

| Black Duck | Analyse approfondie de la conformité aux logiciels libres et aux licences | ⚠️ Limité | ✅ Avancé | ❌ Aucun | Grande enterprisenécessitant une gestion détaillée des licences et des politiques |

| Véracode | Enterprise intégration de la conformité et de la sécurité des applications | ❌ Aucun | ✅ Avancé | ❌ Aucun | Les organisations réglementées se concentrent sur la gouvernance et l'auditabilité |

| Cycle de vie du sonatype | Automatisation des politiques et sécurité de la chaîne d'approvisionnement | ✅ Accessibilité partielle | ✅ Avancé | ❌ Aucun | Les équipes ont besoin d'une gouvernance automatisée à travers SDLC |

| Radiographie JFrog | Analyse binaire et conteneurisée | ⚠️ Basique | ✅ Avancé | ⚠️ Disponible en premium rémunération | Équipes utilisant l'écosystème JFrog pour la sécurité des artefacts et des conteneurs |

| Checkmarx Un | Plateforme AppSec unifiée avec SCA | ✅ Analyse des chemins exploitables | ✅ Avancé | ⚠️ Partiel | Enterprisenous utilisons déjà Checkmarx pour l'analyse statique |

| Chaîne d'approvisionnement Semgrep | Léger, axé sur les développeurs SCA | ✅ Basé sur l'accessibilité | ✅Basique | ❌ Aucun | Petites équipes souhaitant une adoption rapide et facile |

| Réparer.io | Détection et conformité des risques liés aux logiciels libres | ⚠️ Basé sur l'EPSS | ✅Basique | ❌ Aucun | Organisations recherchant des alertes automatisées en matière de vulnérabilités et de licences |

| Sécurité OX | DevSecOps natif pipeline protection | ⚠️ Limité | ✅Basique | ❌ Aucun | Des équipes se sont concentrées sur la sécurisation CI/CD flux de travail de bout en bout |

Le plus avancé SCA Outil pour DevSecOps

Aperçu :

Xygéni SCA Les outils de sécurité rendent open source security plus facile pour les développeurs. Au lieu de simplement lister toutes les vulnérabilités connues, ils vous aident à vous concentrer sur ce qui compte vraiment en vérifiant si le code à risque est réellement accessible, exploitable ou s'il constitue une menace réelle.

De plus, Xygeni scanne en temps réel et s'intègre parfaitement à votre CI/CD, et détecte même les dangers cachés comme les logiciels malveillants dans les dépendances. Il gère également les risques liés aux licences et à la conformité, vous évitant ainsi de les traquer manuellement.

En termes simples, Xygeni-SCA est l'un des meilleurs SCA Il existe de nombreux outils. Ils vous aident à sécuriser votre chaîne d'approvisionnement, à résoudre rapidement les problèmes et à rester concentré sur l'expédition du code, sans vous ralentir.

Caractéristiques principales:

- Informations sur les risques liés à la remédiation

Avant d'appliquer un correctif, Xygeni vous présente les compromis : ce qui est corrigé, ce qui pourrait poser problème et les nouveaux risques potentiels. Ainsi, vous choisissez la mise à niveau la plus judicieuse, et pas seulement la version suivante. - Détection avancée des vulnérabilités

Intégré à NVD, OSV et aux avis GitHub pour une visibilité complète sur les risques liés à l'open source. Ainsi, les équipes bénéficient d'informations précises et actualisées sur les menaces. - Entonnoirs de priorisation

Score de risque personnalisable basé sur la gravité, l'exploitabilité (EPSS), l'impact sur l'entreprise et l'accessibilité. Vous pouvez ainsi vous concentrer sur l'essentiel. - Analyse d'accessibilité et d'exploitabilité

Détecte les vulnérabilités réellement accessibles pendant l'exécution et leur probabilité d'exploitation. Ainsi, les équipes évitent de perdre du temps avec de fausses alertes. - CI/CD & Pull Request Intégration :

Analyse automatiquement pendant les builds et pull requests pour détecter les problèmes à un stade précoce, autrement dit, les contrôles de sécurité se déroulent sans ralentir la livraison. - Correction automatisée

Suggère ou applique des correctifs directement dans le développeur pipelines, afin que les équipes puissent résoudre les problèmes plus rapidement avec un minimum d'effort manuel. - Détection des logiciels malveillants en temps réel

Bloque les logiciels malveillants dissimulés dans des packages open source grâce à une analyse comportementale et à des signaux d'alerte précoce. En parallèle, cette solution assure une protection continue. - Gestion de la conformité des licences

Vous aide à suivre et à respecter les licences open source grâce aux bonnes pratiques de l'OWASP. Ainsi, vous réduisez les risques juridiques et appliquez les politiques. - SBOM & Génération VDR

Génère des nomenclatures de logiciels et des rapports de divulgation de vulnérabilité à la demande pour garantir la transparence et répondre aux exigences de conformité.

Pourquoi choisir Xygeni?

- Détection exclusive et précoce des logiciels malveillants → Xygeni est le seul SCA outil avec analyse des logiciels malveillants en temps réel et basée sur le comportement dans les dépendances open source et les flux de travail DevOps.

- Plus qu'une simple détection de vulnérabilité → Inclut la protection contre les logiciels malveillants, la gouvernance des licences et la correction automatisée dans une plate-forme unifiée.

- Une priorisation plus intelligente → Combine EPSS, accessibilité et contexte commercial pour garantir que votre équipe se concentre sur les risques les plus critiques.

- Conçu pour les développeurs → Sans couture CI/CD intégration, analyse en temps réel et correctifs exploitables, le tout sans perturber la livraison.

- Défense proactive de la chaîne d'approvisionnement → Détecte le typosquatting, la confusion des dépendances et les menaces zero-day avant qu'elles n'atteignent la production.

Prix*:

- À partir de 33 $/mois pour la plateforme tout-en-un complète, pas de frais cachés ni de frais supplémentaires pour les fonctionnalités critiques.

- Contrairement à d'autres fournisseurs, il comprend tout : SCA, SAST, CI/CD Sécurité, détection de secrets, IaC Security, et numérisation de conteneurs, tout dans un plan unifié.

- De plus, il y a aucune limite sur les référentiels ou contributeurs, pas de tarification par siège, pas de limite d'utilisation et pas de surprises.

2. Snok SCA Outil

Aperçu :

Snyk est l'un des plus connus Outils de sécurité Sca, largement favorisé pour son approche axée sur le développeur et intégrations écosystémiques fortes. Dès le départ, il permet aux équipes de détecter et de corriger les vulnérabilités directement au sein de leurs environnements de développement, le rendant particulièrement attrayant pour les flux de travail DevSecOps agiles.

Cependant, bien qu'il soit largement adopté, Snyk se concentre principalement sur SCA et ne dispose pas de fonctionnalités avancées telles que l'analyse d'accessibilité, la notation d'exploitabilité et la détection des logiciels malveillants en temps réel. Par conséquent, sa couverture peut s'avérer insuffisante pour les équipes recherchant une sécurité open source plus complète.

Caractéristiques principales:

- Intégration centrée sur le développeur → Fonctionne spécifiquement dans les IDE, Git et CI/CD pipelines pour détecter les vulnérabilités dès le codage et pull requests.

- Priorisation basée sur les risques → Combine EPSS, CVSS, exploiter la maturité et l'accessibilité pour créer un score de risque dynamique.

- Corrections automatiques → Fournit notamment un accès en un clic pull requests avec des correctifs recommandés et des chemins de mise à niveau pour accélérer la correction.

- Contrôle continu → Par conséquent, il suit les vulnérabilités nouvellement révélées dans tous les environnements et tient les équipes informées en temps réel.

- Gestion des licences et de la conformité → De plus, prend en charge les politiques de gouvernance et l’application des licences grâce à des rapports et une automatisation personnalisables.

Inconvénients :

- Aucune détection de logiciels malveillants → Ne protège pas contre les logiciels malveillants inconnus ou les attaques de la chaîne d'approvisionnement comme le typosquatting.

- Couverture limitée de la chaîne d'approvisionnement → Se concentre uniquement sur les CVE connus, sans fonctionnalités de détection d'anomalies ni d'intégrité de construction.

- Les prix augmentent rapidement → Étant donné que tous les produits sont vendus individuellement, les coûts évoluent en fonction du contributeur et de la fonctionnalité, ce qui rend plus difficile la gestion du budget dans les équipes plus importantes.

(I.e. Tarif* :

- Commence avec 200 tests/mois sur le forfait Team - cependant, SCA n'est pas inclus et doit être acheté en tant que module complémentaire. Il ne peut pas fonctionner indépendamment sans forfait de base.

- Fonctionnalités vendues séparément — La tarification de Snyk est modulaire, nécessitant des achats individuels pour SCA, Sécurité des conteneurs, IaC, Secrets et autres.

- Échelles de coûts totaux par fonctionnalité — le prix dépend du nombre de fonctionnalités sélectionnées et toutes sont facturées ensemble dans le même forfait.

- Pas de prix public pour une couverture complète — vous aurez besoin d'un devis personnalisé. Par conséquent, les coûts augmentent rapidement à mesure que l'utilisation et la taille de l'équipe augmentent.

3. BlackDuck par Synopsis SCA Outil

Aperçu :

« Canard noir » par Synopsys est l'un des plus établis outils d'analyse de la composition des logiciels, spécifiquement axé sur l'identification et la gestion des risques liés au code open source et tiers. Pour y parvenir, il offre une visibilité approfondie sur l'ensemble de la chaîne d'approvisionnement logicielle grâce à une combinaison de technologies d'analyse et offre un soutien solide en matière de conformité des licences et de sécurité. SDLC l'intégration.

Néanmoins, sa gestion peut s'avérer complexe pour certaines équipes et, surtout, elle manque de simplicité d'utilisation centrée sur le développeur et de protection en temps réel contre les logiciels malveillants. Par conséquent, les équipes peuvent rencontrer des difficultés lorsqu'elles tentent de l'intégrer de manière transparente dans des workflows DevSecOps en constante évolution.

Caractéristiques principales:

- Analyse complète des composants → Analyse les vulnérabilités, la conformité des licences et les risques de qualité dans le code source, les binaires, les artefacts et les conteneurs.

- Techniques de numérisation multiples → Prend en charge l'analyse des dépendances, des binaires, des codes d'impression et des extraits pour détecter même les composants non déclarés.

- Hiérarchisation des risques → Exploite spécifiquement les avis de sécurité Black Duck pour évaluer la gravité, l'impact et le contexte, permettant ainsi une correction plus éclairée.

- Gestion des politiques et automatisation → Permet ainsi l’application des politiques d’utilisation de l’open source à travers les étapes de développement, de construction et de déploiement.

- SBOM Génération et surveillance → Créer, importer et surveiller SBOMs avec prise en charge SPDX/CycloneDX pour la transparence et la conformité.

Inconvénients :

- Aucune détection de logiciels malveillants en temps réel → Impossible de détecter ou de bloquer de manière proactive les logiciels malveillants dans les dépendances open source.

- Frais généraux opérationnels importants → En raison de sa profondeur, son déploiement, sa mise à l’échelle et sa maintenance dans différents environnements peuvent nécessiter beaucoup de ressources.

- Expérience limitée du développeur → Il manque également une intégration transparente de l'IDE et une expérience utilisateur axée sur le développeur, ce qui peut ralentir l'adoption et augmenter les frictions pour les équipes d'ingénierie.

(I.e. Tarif* :

- À partir de 525 $/an par membre de l'équipe (Édition Sécurité) — facturé annuellement, avec un minimum 20 utilisateurs.

- Pas de flexibilité — tous les utilisateurs doivent disposer de licences égales dans toute l’organisation.

- L'édition Supply Chain nécessite une tarification personnalisée — nécessaire pour les fonctionnalités avancées telles que l'analyse binaire, l'analyse d'extraits et SBOM automatisation.

4. Véracode SAST Outil

Aperçu :

Analyse de la composition du logiciel de Veracode (SCA) fait partie de sa plateforme plus large de sécurité des applications. Elle se concentre plus particulièrement sur l'identification des vulnérabilités et des risques de licence dans les composants open source, en mettant l'accent sur enterprise conformité et application des politiques.

Cependant, bien qu'il soit bien intégré à l'écosystème Veracode, il lui manque un contexte d'exploitabilité plus approfondi et des fonctionnalités d'automatisation conviviales pour les développeurs, contrairement aux outils d'analyse de composition logicielle plus modernes. Par conséquent, les équipes peuvent avoir plus de mal à prioriser les menaces réelles ou à rationaliser la remédiation dans des environnements de développement dynamiques.

Caractéristiques principales:

- Plateforme AppSec intégrée → SCA fonctionne dans le cadre de la suite complète de Veracode, simplifiant ainsi les efforts de sécurité dans les tests statiques, dynamiques et open source.

- Numérisation automatisée → Détecte automatiquement les vulnérabilités dans les composants open source, en particulier lors d'une analyse de code planifiée ou déclenchée.

- Rapports détaillés → Par conséquent, fournit des rapports complets sur les vulnérabilités et la conformité des licences pour soutenir enterprisegestion des risques au niveau du client.

- L'application de la politique → Permet aux organisations de définir et d’appliquer des politiques de sécurité et de conformité de manière cohérente dans tous les domaines pipelines.

Inconvénients :

- Aucune analyse EPSS ou d'accessibilité → Par conséquent, il manque une priorisation des vulnérabilités en fonction de leur exploitabilité ou de leur pertinence à l’exécution.

- Aucune détection de logiciels malveillants → Impossible d’identifier ou de bloquer de manière proactive les composants open source malveillants en temps réel.

- Moins convivial pour les développeurs → De plus, sa conception axée sur la plate-forme peut limiter l’intégration transparente avec divers outils de développement et flux de travail.

(I.e. Tarif* :

- La valeur médiane des contrats est de 18,633 XNUMX $/an — basé sur données d'achat réelles des clients.

- Pas de forfait tout-en-un, Cependant, SCA doit être acheté avec d'autres solutions Veracode pour une couverture complète.

- Devis personnalisés requis, par conséquent, il n’existe pas de tarification transparente ou en libre-service.

5. Cycle de vie de Sonatype Nexus

Aperçu :

Cycle de vie du sonatype est une SCA Outil conçu pour aider les équipes à gérer la sécurité et la gouvernance open source tout au long du cycle de développement logiciel. Il offre notamment des fonctionnalités utiles comme l'application automatisée des politiques, la détection des risques en temps réel et des outils permettant aux développeurs de résoudre rapidement les problèmes.

Cependant, nombre de ses fonctionnalités clés nécessitent des composants de plateforme supplémentaires. De plus, la tarification est répartie sur différents modules, ce qui complique la compréhension du coût total initial. Par conséquent, les équipes à la recherche d'une solution plus simple et plus prévisible peuvent avoir du mal à gérer à la fois la configuration et le budget.

Caractéristiques principales:

- Gouvernance automatisée → Applique des politiques de sécurité et de licence personnalisées tout au long du développement, CI/CD, et déploiement pipelines. De cette façon, les organisations peuvent maintenir une cohérence standards dans toutes les équipes.

- Détection de vulnérabilité en temps réel → Surveille en permanence les vulnérabilités connues et les risques de licence sur les composants open source. Par conséquent, les équipes prennent plus rapidement conscience des menaces émergentes.

- Gestion des dépendances pilotée par l'IA → Applique automatiquement les dérogations et les mises à niveau en fonction des évaluations dynamiques des risques. Par ailleurs, cela réduit l'effort manuel et améliore la cohérence.

- Moteur de priorisation → Utilise l’accessibilité et les signaux en temps réel pour faire apparaître les menaces les plus impactantes en vue de leur correction. Ainsi,, les développeurs peuvent se concentrer sur ce qui compte vraiment au lieu de trier le bruit.

- Développeur Dashboard → Centralise les informations pour les développeurs dans leurs outils existants pour améliorer l'adoption et réduire le temps de réponse. Notamment, cela améliore la collaboration entre la sécurité et l'ingénierie.

- SBOM Direction → Propose l'exportation aux formats SPDX et CycloneDX. Cependant, l'automatisation complète et la prise en charge de la conformité peuvent nécessiter des composants supplémentaires.

Inconvénients :

- Aucune détection de logiciels malveillants en temps réel → Par conséquent, il manque de défense proactive contre les packages open source malveillants qui peuvent compromettre votre pipeline.

- Exigences de la plate-forme modulaire → En d’autres termes, les fonctionnalités de base ne fonctionnent que si vous ajoutez des outils supplémentaires comme IQ Server, SBOM Gestionnaire ou pare-feu.

- Modèle de tarification fragmenté → Par conséquent, les équipes doivent acheter plusieurs licences et modules complémentaires, ce qui augmente à la fois les coûts et la complexité de la configuration à mesure que vous grandissez.

(I.e. Tarif* :

- À partir de 57.50 $/mois par utilisateur; cependant, cela nécessite également une licence IQ Server distincte, disponible uniquement via un devis personnalisé.

- De plus,, il n'y a pas de prix unifié, des fonctionnalités telles que SBOMLe pare-feu et la sécurité des conteneurs doivent être achetés individuellement.

- Par conséquent, le modèle de licence fragmenté entraîne une augmentation du coût total en fonction des outils, du nombre d'utilisateurs et de la configuration du déploiement.

6. Jfrog Xray SCA Outil

Aperçu :

Radiographie JFrog est un outil d'analyse de composition logicielle conçu pour protéger les binaires, les conteneurs et les packages open source. Il s'intègre parfaitement à la plateforme JFrog, offrant une détection précoce et une surveillance continue tout au long du processus. SDLC. Par conséquent, les développeurs peuvent détecter les risques à un stade précoce sans modifier leur façon de travailler.

Cependant, certaines de ses fonctionnalités les plus avancées, telles que la détection des logiciels malveillants et l'évaluation approfondie des risques, dépendent de systèmes propriétaires. De plus, l'accès à ces fonctionnalités nécessite souvent l'achat de modules supplémentaires. Par conséquent, les équipes peuvent être confrontées à des coûts et une complexité supplémentaires lors de la mise en place.

Caractéristiques principales:

- Balayage récursif → Analyse en profondeur des binaires, conteneurs et packages open source. Vous bénéficiez ainsi d'une visibilité complète sur les vulnérabilités et les risques liés aux licences.

- Détection des logiciels malveillants et des menaces → Utilise les renseignements internes sur les menaces pour détecter les composants malveillants. Cela inclut notamment les risques non répertoriés dans les flux CVE publics.

- SBOM et prise en charge VEX → Génère SPDX et CycloneDX SBOMavec des annotations VEX. Autrement dit, cela aide les équipes à rester conformes et prêtes aux audits.

- Politiques de risque opérationnel → Bloque les packages non fiables en fonction de leur ancienneté, de l'activité des contributeurs et des tendances d'utilisation. Ainsi, les composants à risque sont exclus en amont.

- IDE et CI/CD Intégration : → Fournit des commentaires en temps réel directement dans les outils de développement et pipelines. De cette façon, la sécurité est renforcée sans ralentir la livraison.

- Recherche en sécurité → Enrichit les CVE grâce à des informations contextuelles issues de recherches internes. Ainsi, les équipes bénéficient d'une meilleure visibilité sur les risques réels.

Inconvénients :

- Aucune notation d'exploitabilité (par exemple, EPSS) → Donc, la priorisation manque de contexte d'exécution et d'accessibilité.

- Étroitement couplé à l'écosystème JFrog → À cause de ce, il est idéal uniquement pour les utilisateurs déjà sur JFrog ; l'utilisation autonome est limitée.

- Les fonctionnalités avancées nécessitent une licence supplémentaire → Par exemple, des fonctionnalités telles que la sécurité avancée ou l'intégrité d'exécution ne sont disponibles que dans les plans de niveau supérieur.

(I.e. Tarif* :

- À partir de 960 $/mois. SCA les fonctionnalités sont verrouillées derrière le Enterprise Niveau X.

- De plus,, les fonctionnalités principales telles que Package Curation et Runtime Integrity sont vendues séparément.

- En tout, les prix sont fragmentés et augmentent rapidement avec les modules complémentaires et l'échelle de déploiement.

7. Checkmarx One SCA

Aperçu :

Checkmarx Un SCA offre aux analyse de la composition du logiciel dans le cadre d'une plateforme de sécurité applicative plus large. Plus précisément, elle permet de détecter vulnérabilités open source, risques liés à la licence, ainsi paquets malveillants, offrant des fonctionnalités avancées telles que détection de chemin exploitable et SBOM génération .

Cependant, il manque une protection intégrée contre les logiciels malveillants sur l'ensemble du système. SDLC et n'offre pas de priorisation en temps réel basée sur l'accessibilité. De plus, les fonctionnalités généralement unifiées sur d'autres plateformes nécessitent des modules distincts. Par conséquent, sa dépendance à enterprise Les licences et les modules complémentaires peuvent augmenter considérablement la complexité et les coûts pour les équipes de sécurité.

Caractéristiques principales:

- Détection de chemin exploitable → Met en évidence les vulnérabilités réellement accessibles pendant l’exécution. Par conséquent, les équipes peuvent prioriser ce qui compte vraiment.

- Détection de colis malveillants → Identifie les composants open source militarisés. Par ici, les menaces de la chaîne d’approvisionnement sont bloquées avant qu’elles n’atteignent la production.

- Numérisation de colis privés → Analyse les packages propriétaires et internes, même s'ils ne sont pas répertoriés dans les registres publics. Donc, les risques cachés ne passent pas inaperçus.

- Analyse des risques liés aux licences → Signale les problèmes de licence open source avec des rapports clairs et exploitables. De cette façon, les risques juridiques et de conformité sont plus faciles à gérer.

- SBOM Génération → Exportations SPDX et CycloneDX SBOMs en un clic. En conséquence, il simplifie les audits et prend en charge les exigences réglementaires.

- Analyse de code générée par l'IA → Analyse le code assisté par l'IA pour détecter les risques de sécurité cachés et les violations de politique. Ainsi,, vous gardez le contrôle, même lorsque vous utilisez du code génératif.

Inconvénients :

- Aucune détection de logiciels malveillants en temps réel → Manque d’analyse comportementale continue pour détecter les menaces émergentes.

- Aucun natif CI/CD or pipeline intégration pour SCA → Au lieu de cela, il s'appuie sur une intégration plus large de la plateforme Checkmarx, ce qui ajoute des frais de configuration.

- La configuration modulaire augmente la complexité → Complet SCA la couverture peut nécessiter un couplage avec d'autres solutions Checkmarx.

- Licences personnalisées uniquement → Sans tarification en libre-service, la budgétisation et l’approvisionnement deviennent à la fois moins prévisibles et plus chronophages.

(I.e. Tarif* :

- Débute à enterprise-tarification par niveau : déploiements signalés plage de 75,000 150,000 $ à XNUMX XNUMX $ / an.

- Pas de forfait tout-en-un, au lieu, SCA est l'une des nombreuses solutions modulaires ; une couverture complète nécessite le regroupement de plusieurs outils.

8. Semgrep SCA Outil

Aperçu :

Chaîne d'approvisionnement Semgrep est léger SCA Solution conçue pour les développeurs. Elle réduit la latence liée aux alertes grâce à une priorisation basée sur l'accessibilité et offre des fonctionnalités essentielles telles que la conformité des licences. SBOM génération et mesures correctives réalisables.

Cependant, il manque des protections essentielles pour CI/CD pipelines, systèmes de build et menaces de logiciels malveillants. Par conséquent, les étapes clés de la chaîne d'approvisionnement logicielle restent exposées, ce qui limite leur adéquation aux programmes AppSec complets.

Caractéristiques principales:

- Priorisation basée sur l'accessibilité → Signale uniquement les vulnérabilités invoquées lors de l'exécution.

- Application de la conformité des licences → Par conséquent, il peut bloquer les packages risqués directement au niveau PR pour empêcher la fusion des violations.

- SBOM Génération → Prend en charge CycloneDX avec une recherche de dépendances complète.

- UX centrée sur le développeur → S'intègre aux IDE, GitHub, GitLab et aux CI/CD outils.

- Perspectives sur la remédiation → Pour cette raison, il met en évidence les lignes de code affectées et fournit des conseils étape par étape pour rationaliser les correctifs.

Inconvénients :

- Non CI/CD or Build Security → Par conséquent, il ne peut pas sécuriser pipelines, builds ou artefacts de production.

- Aucune détection de logiciels malveillants → Par conséquent, il ne peut pas identifier les packages malveillants dans votre chaîne d’approvisionnement en logiciels.

- Ensemble de fonctionnalités fragmentées → Nécessite des achats séparés pour les modules Code, Supply Chain et Secrets.

- Les coûts augmentent rapidement → En effet, la tarification basée sur les contributeurs augmente rapidement avec la taille de l’équipe.

(I.e. Tarif* :

- Débute à 40 $/mois par contributeur et par produit.

- Pas de plateforme tout-en-un: il faut acheter chaque produit séparément pour couvrir l'intégralité du coût SDLC.

- Verrouillage de licence: tous les contributeurs doivent être couverts par une licence identique pour tous les modules.

9. Mend.io SCA Outil

Aperçu :

Réparer.io SCA fait partie d'une plateforme AppSec complète conçue pour identifier et corriger les vulnérabilités open source, les problèmes de licence et les menaces pesant sur la chaîne d'approvisionnement. Elle offre notamment une analyse d'accessibilité et une priorisation intelligente pour vous aider à vous concentrer sur les risques réels, et pas seulement sur le nombre brut de CVE.

Cependant, la plupart des fonctionnalités de base ne sont disponibles qu'avec un premium licence. Par conséquent, les équipes en quête de flexibilité peuvent être amenées à payer pour la suite complète, ce qui peut augmenter les coûts globaux et limiter l'adoption.

Caractéristiques principales:

- Analyse d'accessibilité → Signale uniquement les vulnérabilités réellement exploitables dans votre code. Ainsi, les équipes ne perdent pas de temps sur des problèmes à faible risque.

- Priorisation des risques basée sur l'EPSS → Combine les scores de gravité CVSS avec les données d'exploitation pour classer les menaces les plus importantes. Ainsi, les développeurs peuvent corriger les urgences en priorité.

- Alertes de conformité des licences → Détecte en amont les licences open source problématiques et favorise leur application en temps réel. Vous réduisez ainsi les risques juridiques et opérationnels.

- SBOM Génération → Produit des données lisibles par machine SBOMaux formats SPDX et CycloneDX. À cette fin, il vous aide à rester conforme et prêt pour les audits.

Inconvénients :

- Aucune détection de logiciels malveillants → Manque d'analyse proactive des packages open source malveillants, laissant des lacunes dans la protection de la chaîne d'approvisionnement.

- Contexte d'exploitabilité limitée → Bien qu'il inclue EPSS, Mend SCA ne fournit pas d'accessibilité au niveau de l'exécution ni de traçabilité approfondie des fonctions.

- Automatisation restreinte des politiques personnalisées → Automatisation moins granulaire pour le blocage des vulnérabilités ou l’application préalable à la fusion par rapport aux plateformes plus spécialisées.

- Forte dépendance à l'intégration de la plateforme → SCA Les fonctionnalités sont étroitement liées à la suite complète de Mend, ce qui limite la flexibilité pour les équipes utilisant d'autres outils dans leur SDLC.

(I.e. Tarif* :

- À partir de 1,000 XNUMX $/an par développeur contributeur — comprend SCA, SAST, numérisation de conteneurs et plus encore.

- Des frais supplémentaires s'appliquent pour Mend AI Premium, DAST, API Security et services d'assistance, par conséquent, la protection avancée augmente considérablement le prix de base.

- Aucune flexibilité basée sur l'utilisation, par conséquent, les coûts augmentent considérablement en fonction de la taille de l’équipe et de l’adoption des fonctionnalités.

10. Sécurité OX SCA Outil

Aperçu :

Sécurité OX SCA est conçu pour sécuriser les dépendances open source à l'aide de workflows DevSecOps natifs. Il introduit notamment des idées innovantes comme Pipeline Nomenclature des matériaux (PBOM), qui apporte une visibilité au-delà des normes traditionnelles SBOMs. De plus, il automatise les tâches de correction, aidant les équipes à gérer les vulnérabilités plus efficacement tout au long du développement et de la production.

Cependant, certaines fonctionnalités essentielles lui font encore défaut. Par exemple, il n'offre pas d'analyse approfondie de l'exploitabilité, de détection des logiciels malveillants en temps réel ni de contexte d'exécution riche. Par conséquent, les équipes de sécurité peuvent avoir du mal à prioriser les menaces réelles. Cela se traduit par une lassitude accrue face aux alertes, un tri manuel plus poussé et une protection potentiellement plus faible tout au long de la chaîne d'approvisionnement logicielle.

Caractéristiques principales:

- Visibilité PBOM → Va au-delà standard SBOMs en offrant pipeline- une vision globale. Ainsi, les équipes bénéficient d'une vision plus claire des risques de la chaîne d'approvisionnement.

- Correction automatisée des risques → Détecte et corrige les problèmes dans les environnements de développement et de post-production. Cela permet de réduire les délais de réponse et les frais opérationnels.

- CI/CD et intégration des outils de développement → Se connecte à votre réseau existant pipelines et outils de développement. De cette façon, les perturbations sont minimisées tout en sécurisant les flux de travail.

Inconvénients :

- Aucune détection de logiciels malveillants → Impossible de détecter les packages malveillants ou les portes dérobées dans les dépendances OSS.

- Analyse d'accessibilité superficielle → Manque de traçage de l'exploitabilité d'exécution et d'informations précises au niveau des fonctions.

- Maturité limitée du marché → En tant que nouveau fournisseur, la profondeur d’intégration et le support communautaire évoluent encore.

(I.e. Tarif* :

- Devis personnalisé requis :Par conséquent, aucun tarif public ni plan en libre-service n'est disponible.

- Manque de tarification transparente et peu clair SCAOffre exclusive. Par conséquent, le coût total est difficile à estimer.

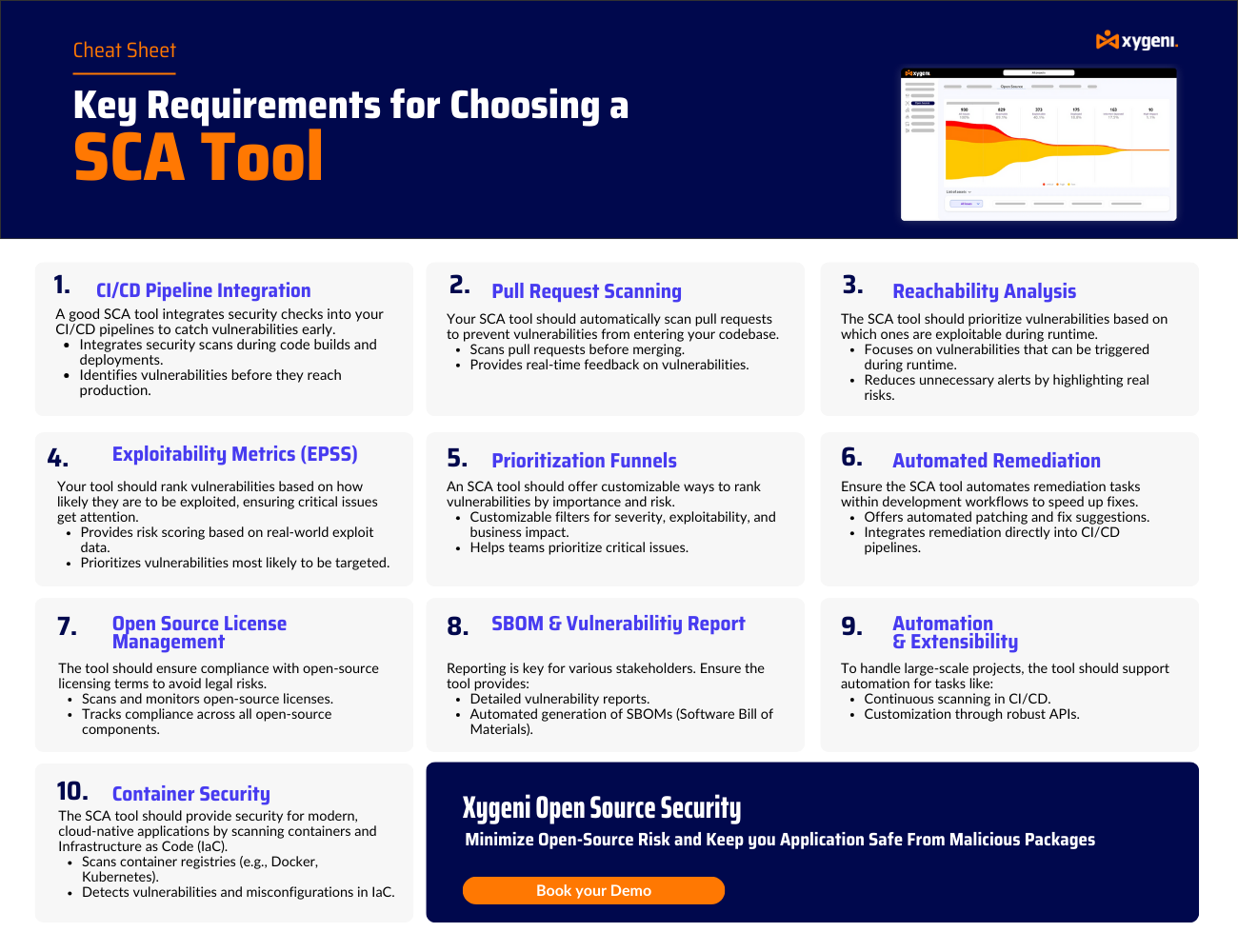

Caractéristiques essentielles à prendre en compte lors du choix d'un SCA Outil

Avec les outils examinés, voici les critères les plus importants pour une sélection éclairée.cision:

Analyse d'accessibilité. Un outil qui signale chaque CVE dans chaque dépendance transitive produit plus de bruit que de signal. Analyse d'accessibilité détermine si le code vulnérable est effectivement exécuté lors de l'exécution, éliminant ainsi la majorité des résultats non pertinents et permettant aux équipes de se concentrer sur les risques réels.

Métriques d'exploitabilité au-delà de CVSS. Les scores de gravité CVSS, pris isolément, ne constituent pas un indicateur fiable du risque réel. Des outils intégrant Résultats EPSS et la disponibilité connue des exploits permet d'obtenir une image beaucoup plus précise des vulnérabilités susceptibles d'être ciblées.

Sensibilisation aux risques liés à la remédiation. Corriger une vulnérabilité en mettant à jour une dépendance peut introduire de nouvelles vulnérabilités ou perturber la compilation. Les outils qui présentent l'ensemble des avantages et inconvénients d'un correctif avant son application, comme le fait Xygeni, sont essentiels. Analyse des risques de remédiation, empêcher que la remédiation ne crée de nouveaux problèmes.

Détection de logiciels malveillants en temps réel. Les bases de données CVE ne recensent que les vulnérabilités connues des logiciels publiés. Les attaques ciblant la chaîne d'approvisionnement exploitent de plus en plus les logiciels malveillants non référencés CVE, en tirant parti du typosquatting, des erreurs de dépendances ou de comptes de maintenance compromis. Seuls les outils de détection de logiciels malveillants en temps réel et basés sur le comportement peuvent contrer ce type de menace.

CI/CD intégration avec les capacités de contrôle. L'analyse n'est utile que si ses résultats permettent d'empêcher la mise en production de code non sécurisé. Application des politiques sous forme de code dans pull requests et pipeline portes convertissent SCA D'un outil de conseil à un véritable dispositif de contrôle de sécurité.

Gestion de la conformité des licences. Les obligations liées aux licences open source représentent un risque juridique, et pas seulement un risque de sécurité. SCA Les outils permettent de suivre les licences à travers les dépendances directes et transitives, de signaler les violations de politique et d'assurer le support. SBOM Génération pour les rapports de conformité.

SBOM génération. Les nomenclatures logicielles sont de plus en plus exigées par les clients, les organismes de réglementation et les cadres de référence tels que CISA et la loi européenne sur la cyber-résilience. Vérifiez que l'outil génère SBOMs aux formats CycloneDX et SPDX à la demande dans le cadre de standard flux de travail, non pas comme un premium add-on.

Comment choisir le bon SCA Outil

Si votre principal besoin est l'adoption par les développeurs avec un minimum de frictions : Snyk ou Semgrep Supply Chain offrent les points d'entrée les plus faciles, avec une intégration IDE et Git robuste et une expérience utilisateur conviviale pour les développeurs.

Si la conformité des licences et l'analyse binaire sont prioritaires : Black Duck reste l'option la plus complète pour les organisations ayant des exigences complexes en matière de gouvernance des licences et de vastes bases de code héritées.

Si vous êtes déjà dans un écosystème spécifique : JFrog Xray pour les utilisateurs de la plateforme JFrog, Checkmarx One pour les équipes utilisant Checkmarx SASTet Veracode SCA Pour tous les clients de la plateforme Veracode, l'intégration au sein de leurs écosystèmes respectifs est naturelle.

Si vous avez besoin d'une véritable protection contre les logiciels malveillants en plus de la détection des CVE : Seul Xygeni propose une analyse des logiciels malveillants en temps réel et basée sur le comportement en tant que fonctionnalité native SCA capacité à couvrir les menaces qu'aucune base de données CVE ne prend en compte.

Si vous avez besoin SCA dans le cadre d'un programme DevSecOps complet : Une plateforme unifiée comme Xygeni élimine le besoin de maintenir des outils séparés pour SCA, SAST, secrets, IaC, ainsi pipeline securityLes résultats sont corrélés par ASPM, priorisées selon leur vulnérabilité et leur contexte métier, et traitées par la fonction AutoFix de l'IA, le tout sans tarification par utilisateur. Comparez les options à l'aide de meilleurs outils de sécurité des applications Aperçu pour un contexte plus large.

Réflexions finales

L'analyse de la composition logicielle n'est plus une option pour les équipes qui déploient des logiciels en production. La chaîne d'approvisionnement open source représente une surface d'attaque active, et le simple scan des CVE laisse de réelles failles que des acteurs malveillants exploitent déjà.

Les dix outils présentés ici couvrent un large éventail d'approches, allant des scanners open source légers aux solutions complètes. enterprise Plateformes de gouvernance. Le choix le plus adapté dépend de la taille de votre équipe, des outils existants, des exigences de conformité et du niveau de sécurité requis par votre programme, au-delà de la simple détection des CVE.

Pour les équipes qui ont besoin SCA Avec une véritable protection contre les logiciels malveillants, une priorisation basée sur l'accessibilité, une remédiation automatisée sécurisée et une corrélation sur l'ensemble de la chaîne d'approvisionnement logicielle, Xygeni offre l'approche la plus complète en 2026 dans le cadre de sa plateforme AppSec unifiée basée sur l'IA.

Démarrez votre essai gratuit de 7 jours de Xygeni, aucune carte de crédit requise.

Résumé rapide

- Xygéni: Achevée SCA protection avec analyse de l'accessibilité, évaluation de l'exploitabilité et détection des logiciels malveillants en temps réel sur CI/CD pipelines.

- SnykOutil convivial pour les développeurs permettant une analyse et une correction rapides des vulnérabilités dans les IDE et pipelines.

- Black Duck : Enterprise- Visibilité optimale sur les bibliothèques open source et contrôle strict de la conformité des licences.

- VéracodePlateforme AppSec intégrée axée sur l'application des politiques et la gouvernance pour les grandes organisations.

- Cycle de vie du sonatypeGestion automatisée des politiques et visibilité de la chaîne d'approvisionnement avec suivi approfondi des dépendances.

- Radiographie JFrogAnalyse avancée des fichiers binaires et des conteneurs, idéale pour les équipes utilisant déjà l'écosystème JFrog.

- Checkmarx UnSolution AppSec unifiée avec détection des chemins exploitables et modularité enterprise couverture.

- Chaîne d'approvisionnement Semgrep : Léger et axé sur la portée SCA pour les petites équipes qui ont besoin d'une adoption rapide.

- Réparer.io: SCA plateforme combinant accessibilité et score EPSS pour aider à prioriser et à corriger les risques liés aux logiciels libres.

- Sécurité OXOutil DevSecOps natif avec pipeline- Visibilité au niveau supérieur et correction automatisée dans l'ensemble des flux de travail.

Pourquoi Xygeni-SCA Est-ce le choix le plus intelligent?

Xygéni SCA Les outils de sécurité sont conçus pour s'adapter aux méthodes de développement actuelles. Ils ne se contentent pas de signaler les logiciels obsolètes. Ils intègrent en outre une veille des menaces en temps réel, une priorisation plus intelligente et une automatisation simplifiée, garantissant ainsi une sécurité intégrée et naturelle à votre développement.

Voici comment Xygeni place la barre plus haut pour les outils d'analyse de composition logicielle :

Détection précoce des logiciels malveillants

Xygeni détecte les paquets malveillants avant qu'ils n'atteignent votre code source. Cela inclut les dépendances typosquattées et les menaces liées à la chaîne d'approvisionnement, telles que les confusions de dépendances. Ainsi, vous prévenez les problèmes en amont et maintenez votre code en sécurité. pipeline nettoyer.

Accessibilité et notation EPSS

Au lieu de submerger votre équipe d'alertes inutiles, Xygeni se concentre sur les éléments réellement exploitables de votre code. Vous réduisez ainsi le bruit et vous concentrez uniquement sur les vulnérabilités les plus importantes.

Réparation automatique en Pull Requests

Xygeni suggère automatiquement la solution la plus sûre ou ouvre même un pull request pour vous. Ainsi, votre équipe peut intervenir plus rapidement sans perturber son flux de travail habituel.

Détection des risques liés à la remédiation et des changements perturbateurs

Xygeni va au-delà des correctifs traditionnels en analysant l'impact de chaque mise à jour sur votre code source. Son moteur de correction compare les versions ligne par ligne pour détecter les problèmes. Changements importants, méthodes supprimées et modifications de l'API avant de fusionner.

Chaque solution proposée est classée par Risque faible, moyen ou élevévous indiquant ainsi la voie la plus sûre à suivre. Vous pourrez alors décider en toute confiance des correctifs à appliquer, en trouvant le juste équilibre entre sécurité, stabilité et rapidité de développement.

À savoir avant d'appliquer un correctif

Avant commitÀ chaque mise à jour, Xygeni explique précisément le fonctionnement de chaque correctif. Vous verrez les CVE qu'il corrige, les nouveaux risques qu'il introduit et son impact potentiel sur la compilation. Cette transparence vous permet d'agir en toute confiance et d'éviter des modifications inutiles.

Comprendre l'impact au niveau du code

Xygeni met en évidence les méthodes supprimées ou modifiées, les fichiers affectés et les erreurs de compilation potentielles avant la fusion. Ainsi, vous évitez les échecs de compilation et préservez la stabilité des chemins critiques.

CI/CD-Natif par conception

Xygeni s'intègre parfaitement à vos workflows existants. Il est compatible avec GitHub Actions, GitLab, Jenkins, Bitbucket et bien d'autres. Surtout, il s'intègre facilement sans ralentir quoi que ce soit.

SBOM et licence Guardrails

Xygeni génère SPDX ou CycloneDX SBOMs applique automatiquement les règles de conformité des licences en temps réel. Ainsi, vous restez prêt à faire l'objet d'audits et conforme tout au long du cycle de développement.

En résumé, Xygeni SCA Les outils de sécurité vous aident à corriger les problèmes critiques, à éviter les dysfonctionnements et à déployer du code sécurisé en toute confiance. Vous ne vous contentez pas de détecter les problèmes, vous les résolvez intelligemment.

QFP

Qu'est-ce qu'un outil d'analyse de la composition logicielle ?

Un outil d'analyse de la composition logicielle identifie les bibliothèques open source et les dépendances tierces utilisées dans un projet logiciel, les compare aux bases de données de vulnérabilités et aux registres de licences, et aide les équipes à comprendre et à gérer les risques qu'elles introduisent. SCA Les outils comprennent également l'analyse d'accessibilité, l'évaluation de l'exploitabilité, la détection des logiciels malveillants et la remédiation automatisée.

Quelle est la différence entre SCA et SAST?

SAST (Tests de sécurité statiques des applications) analyse votre propre code source à la recherche de vulnérabilités de sécurité. SCA analyse les composants open source tiers dont votre code dépend. Les deux sont nécessaires : SAST détecte les problèmes dans le code que vous écrivez, SCA détecte les problèmes dans le code que vous utilisez. Un programme complet de sécurité des applications inclut à la fois les deux, en plus de DAST, IaC Numérisation et détection de secrets.

Pourquoi l'analyse d'accessibilité est-elle importante dans SCA?

La plupart des applications dépendent de dizaines, voire de centaines, de packages open source, dont beaucoup contiennent des vulnérabilités connues (CVE) dans des fonctions qui ne sont jamais appelées. Sans analyse d'accessibilité, SCA Les outils classiques signalent tous ces risques, générant une liste interminable qui submerge les équipes de développement. L'analyse d'accessibilité filtre les résultats pour ne retenir que les cas où le code vulnérable est effectivement exécuté, réduisant ainsi considérablement le bruit et permettant aux équipes de se concentrer sur les risques réels.

Quelle est la différence entre SCA et le SBOM?

SCA est un processus et un ensemble d'outils permettant d'identifier et de gérer les dépendances open source et leurs risques. SBOM (La nomenclature logicielle) est un document de sortie structuré répertoriant tous les composants d'un logiciel. SCA les outils génèrent généralement SBOMdans le cadre de leur flux de travail, mais les deux termes font référence à des choses différentes : l’un est le processus d’analyse, l’autre est un artefact spécifique produit par ce processus.

Laquelle SCA Cet outil détecte-t-il les logiciels malveillants dans les packages open source ?

pont SCA Les outils ne détectent que les vulnérabilités connues dans les paquets publiés via les bases de données CVE. Ils ne peuvent pas détecter les paquets malveillants sans CVE, qui constituent le mode de fonctionnement de la plupart des attaques de la chaîne d'approvisionnement. Xygeni est le seul outil de cette liste à intégrer nativement la détection de logiciels malveillants en temps réel et basée sur le comportement dans les registres open source. SCA capacité à bloquer les menaces avant qu'elles n'entrent dans le système SDLC.

Avis de non-responsabilité : Les prix sont indicatifs et basés sur des informations publiques. Pour obtenir des devis précis et à jour, veuillez contacter directement le fournisseur.