Het waarborgen van applicatiebeveiliging is nog nooit zo belangrijk geweest. Vanaf augustus 2024 ontdekten internetgebruikers wereldwijd 52,000 nieuwe veelvoorkomende IT-beveiligingskwetsbaarheden en -blootstellingen (CVE's). Dit weerspiegelt een scherpe stijging ten opzichte van 2023, toen er een recordaantal werd bereikt 29,000 CVE's gemeld in één jaar. In deze context, vergelijken SAST vs DAST is essentieel om te begrijpen hoe deze escalerende bedreigingen aangepakt moeten worden. Weten wat er SAST en DAST, en hoe ze beschermen tegen kwetsbaarheden, is cruciaal voor organisaties die hun applicaties willen beveiligen. Dit artikel onderzoekt DAST vs. SAST, hun unieke voordelen en waarom SAST is de beste keuze voor moderne applicatiebeveiliging.

Wat is SAST en DAST? De basis begrijpen

Wat is SAST, en waarom is dat belangrijk?

Statische applicatiebeveiligingstests (SAST) is een white-box testtechniek die broncode, bytecode of binaire bestanden scant om kwetsbaarheden te identificeren. In tegenstelling tot DAST, dat actieve applicaties test, SAST analyseert de code vóór de implementatie, waardoor problemen vroegtijdig worden opgemerkt. Begrijpen wat SAST en DAST helpt organisaties om weloverwogen beslissingen te nemencisover het effectief beveiligen van hun applicaties.

SAST is bijzonder effectief bij het identificeren van kritieke kwetsbaarheden, zoals SQL-injectie, bufferoverlopen en cross-site scripting (XSS). Door te integreren SAST om in CI/CD pipelineOntwikkelaars kunnen realtime feedback ontvangen, waardoor de kans kleiner wordt dat kwetsbaarheden in de productie terechtkomen.

De waarde van SAST wordt versterkt wanneer het in de ontwikkelingsfase wordt geïntegreerd, zoals 37% van de organisaties doet dit alDeze vroege integratie stemt de beveiliging af op ontwikkelingsworkflows, waardoor realtime feedback mogelijk wordt die herstel versnelt en veilige coderingspraktijken bevordert.

Belangrijkste kenmerken van SAST:

- Proactieve detectie: Vindt kwetsbaarheden voordat applicaties worden geïmplementeerd.

- Integratievriendelijk: Wordt ingebouwd in CI/CD pipelines, waardoor ontwikkelaars realtime feedback krijgen.

- Kostenefficiënt: Het verhelpen van kwetsbaarheden tijdens het coderen is veel goedkoper dan dit na de implementatie te doen.

Wat is DAST en hoe werkt het?

In contrast met SAST, Dynamische testen van applicatiebeveiliging (DAST) evalueert applicaties in hun actieve staat. Deze black-box-testmethode simuleert externe aanvallen om kwetsbaarheden te ontdekken, zoals authenticatiefouten of verkeerd geconfigureerde API's. Bij het overwegen van wat SAST en DAST, DAST's runtime focus is complementair SAST's vroege-fase beveiliging, hoewel SAST levert vaak een grotere kosten- en tijdsbesparing op.

Belangrijkste kenmerken van DAST:

- Runtime-testen: Simuleert realistische aanvalsscenario's.

- Black-Box-benadering: Werkt zonder toegang tot de broncode.

- Focus op runtime-risico's: Detecteert problemen die voortvloeien uit omgevingsspecifieke verkeerde configuraties.

Hoewel DAST waardevol is voor het identificeren van runtime-kwetsbaarheden, kent het ook aanzienlijke beperkingen, vooral voor beveiliging in de beginfase.

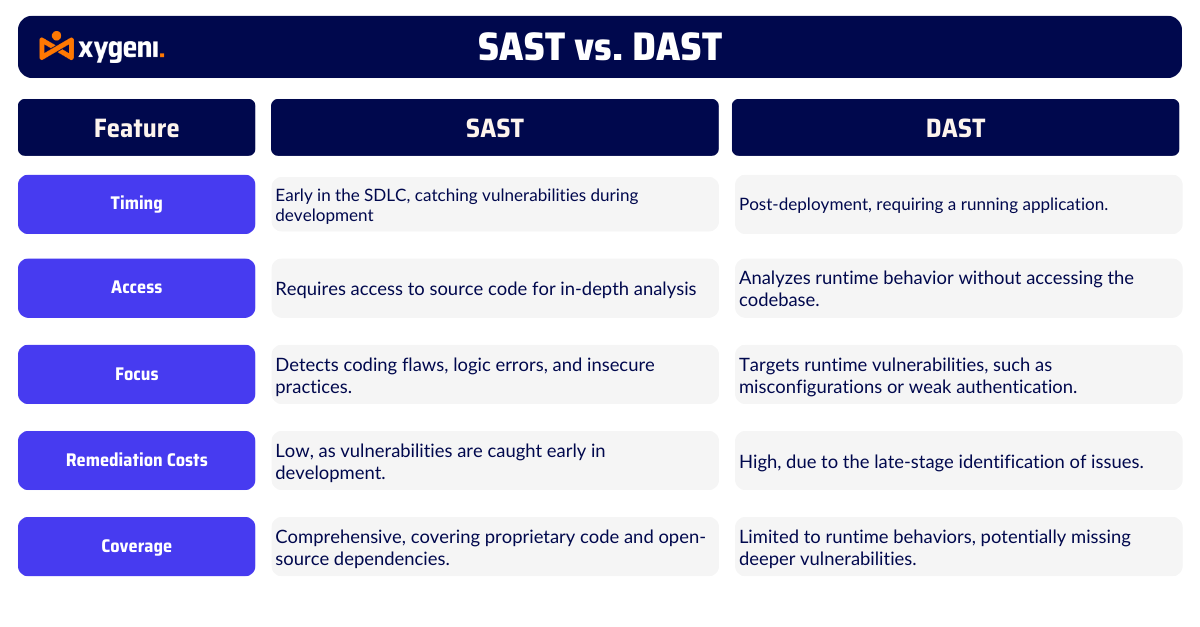

SAST vs DAST: Belangrijkste verschillen uitgelegd

Om te begrijpen wat is SAST en DAST, is het belangrijk om te vergelijken hoe ze verschillen in timing, toegang en de kwetsbaarheden die ze aanpakken. Deze verschillen kunnen organisaties helpen de juiste tool te kiezen voor hun applicatiebeveiligingsbehoeften.

Timing

Een groot verschil tussen DAST vs SAST is wanneer ze worden gebruikt in het softwareontwikkelingsproces. SAST werkt vroeg, tijdens de coderings- en bouwfases. Deze aanpak, vaak "shift-left" genoemd, helpt ontwikkelaars om kwetsbaarheden te ontdekken voordat de applicatie wordt geïmplementeerd. Vroege detectie betekent snellere oplossingen en lagere kosten. DAST wordt daarentegen later gebruikt, meestal nadat de applicatie in staging of productie draait. Hoewel DAST kan testen hoe de applicatie reageert op aanvallen in de echte wereld, is het vinden en oplossen van problemen in deze fase vaak tijdrovender en duurder.

Toegang

Nog een belangrijk verschil DAST vs SAST is hoe deze tools toegang krijgen tot de applicatie. SAST heeft toegang nodig tot de broncode, bytecode of binaire bestanden. Deze "white-box"-benadering maakt het mogelijk om diep in de interne structuur van de applicatie te graven. Aan de andere kant is DAST een "black-box"-testtool. Het vereist geen toegang tot de code en test in plaats daarvan de applicatie van buitenaf, waarbij wordt gesimuleerd hoe een aanvaller ermee zou kunnen interacteren. Hoewel dit handig is voor runtime-testen, kan DAST diepere problemen op codeniveau missen die SAST is ontworpen om te vangen.

Analysemethode

De weg SAST DAST analyseert applicaties en onderscheidt ze ook van anderen. SAST kijkt naar de interne logica en structuur van de applicatie om coderingsproblemen te detecteren, zelfs als ze geen onmiddellijke problemen veroorzaken tijdens runtime. DAST richt zich echter op hoe de applicatie zich gedraagt wanneer deze live is, en identificeert runtime-kwetsbaarheden zoals verkeerde configuraties of verbroken authenticatie. Beide benaderingen zijn waardevol, maar SAST is beter in het vinden van fouten voordat ze grotere problemen worden.

Kosten van sanering

Het oplossen van beveiligingsproblemen tijdens de ontwikkeling is veel goedkoper dan na de implementatie. Daarom vertrouwen veel organisaties op SASTDoor kwetsbaarheden vroegtijdig aan te pakken, kunnen teams kostbare vertragingen en herbewerkingen later in het proces voorkomen. DAST is weliswaar effectief voor runtime-testen, maar vindt vaak problemen nadat de applicatie live is, waardoor oplossingen verstorender en duurder worden.

Dekking

SAST biedt een brede dekking en scant niet alleen propriëtaire code, maar ook open-source afhankelijkheden om kwetsbaarheden in de gehele applicatiestapel te ontdekken. Ter vergelijking: DAST richt zich uitsluitend op runtime-gedragingen. Dit betekent dat het diepere problemen op codeniveau kan missen die tot beveiligingslekken kunnen leiden. Voor organisaties die kwetsbaarheden uitgebreid willen aanpakken, SAST essentieel.

Waarom SAST is de betere keuze voor applicatiebeveiliging

Nu we de verschillen tussen SAST vs DAST, het is duidelijk dat SAST is beter voor de meeste organisaties. De proactieve aanpak maakt vroege detectie en oplossing van kwetsbaarheden mogelijk, wat tijd bespaart en kosten aanzienlijk verlaagt.

Bovendien neemt het aantal open-sourcekwetsbaarheden toe, SAST wordt nog kritischer. Open-sourcecomponenten worden veel gebruikt, maar veel ervan zijn verouderd of slecht onderhouden. SAST scant deze afhankelijkheden samen met de bedrijfseigen code, waardoor een veilige basis voor uw applicaties ontstaat.

DAST versus SAST: Aanpassen aan moderne bedreigingen

De snelle expansie van de markt voor applicatiebeveiliging weerspiegelt de urgentie van het aannemen van proactieve tools zoals DAST versus SASTNaarmate de kwetsbaarheden in open source toenemen, SAST pakt bedreigingen vroegtijdig aan en helpt organisaties te voldoen aan regelgevingskaders zoals NIS2 en DORA.

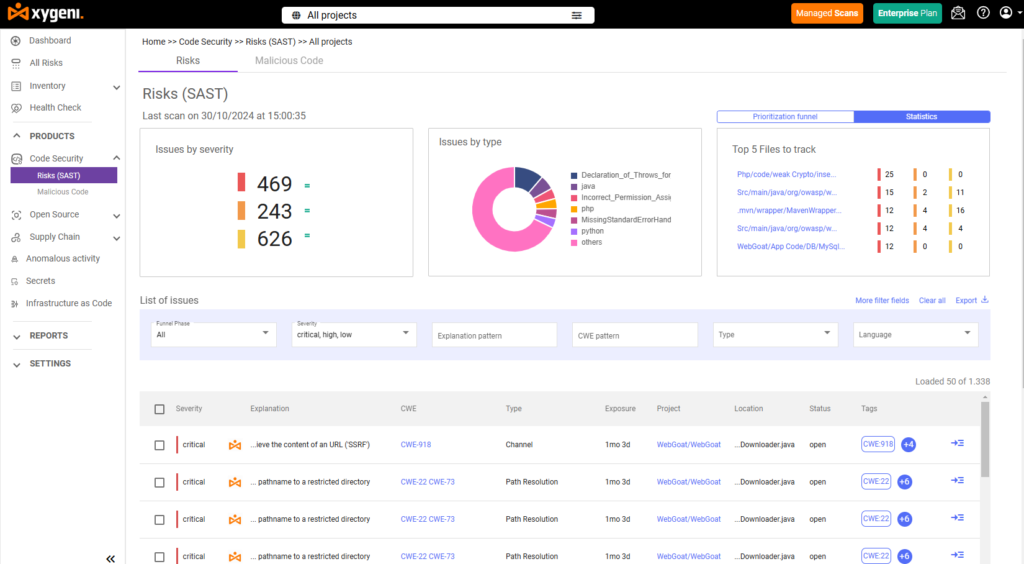

Hoe Xygeni's SAST Oplossing versterkt applicatiebeveiliging

Om de groeiende complexiteit van moderne toepassingen aan te pakken, Xygeni's SAST oplossing biedt een robuuste, flexibele aanpak. Ontworpen om naadloos te integreren in CI/CD pipelineXygeni biedt ontwikkelaars realtime feedback, zodat kwetsbaarheden vroegtijdig worden geïdentificeerd en opgelost.

Belangrijkste kenmerken van Xygeni's SAST Oplossing:

- Uitgebreid scannen: Detecteert coderingsfouten, logische gebreken en kwetsbaarheden in gepatenteerde en open-sourcecode.

- Realtime feedback: Integreert beveiliging rechtstreeks in de ontwikkelworkflow, waardoor herstelprocessen worden versneld.

- Open-sourcebeveiliging: Scant afhankelijkheden om risico's van externe bibliotheken aan te pakken.

- Verbeterde codekwaliteit: Stimuleert veilige coderingspraktijken en verbetert de onderhoudbaarheid.

Kies SAST voor proactieve beveiliging

Bij het debat van SAST versus DAST, SAST onderscheidt zich als de betere en meer proactieve keuze voor applicatiebeveiliging. SAST tijdens de ontwikkeling helpt kwetsbaarheden vroegtijdig te vinden en te verhelpen, waardoor het goedkoper en gemakkelijker wordt om applicaties veilig te houden. Met Xygeni's SAST Met deze oplossing kunnen organisaties hun software beschermen en de toenemende beveiligingsbedreigingen voorblijven.

Demo boeken Ontdek vandaag nog hoe Xygeni u kan helpen uw applicaties te beveiligen, van code tot implementatie.